Archive for the 'tmrc' Category

strano

in questo periodo mi sento parecchio distaccato dall’informatica.. in generale sono molto stanco

non ho voglia di fare le solite cose. e soprattutto.. mi sento le braccia e i polsi veramente doloranti. devo fare qualcosa.

..stranamente però mi sento più produttivo..

ho l’approccio: “ok che ci sta da risolvere oggi?” e inizio a fare..

forse prima il tutto mi piaceva TROPPO, ma questo mi portava a divagare e a perdermi tra mille pensieri/fantasticherie..

cmq, resta vero un fatto: leggere la documentazione non ha mai fatto male a nessuno

IPv4

One or more /24 type zones need to be created if your address space has a prefix length between /17 and /24. If your prefix length is between /16 and /9 you will have to request one or more delegations for /16 type zones. If you have an address block with a prefix of /25 or larger you will have to revert to Classless Delegations

For example, if you have been assigned 10.155.16/21. you need to create eight reverse zones 16.155.10.in-addr.arpa, 17.155.10.in-addr.arpa, 18.155.10.in-addr.arpa, 19.155.10.in-addr.arpa, 20.155.10.in-addr.arpa, 21.155.10.in-addr.arpa, 22.155.10.in-addr.arpa and 23.155.10.in-addr.arpa.

No comments

un pizzico di felicitÃ

anche se nel film “into the wild” si dice, alla fine, che non è possibile essere felici se non si condivide la felicità con qualcuno (cosa che a me sembra assolutamente vera), poco fa sono state felice, da solo

ho messo sotto test un hard disk da 1 TB che mi ritrovo in giro per casa non so nemmeno come

se funziona bene, allora è la volta buona che mettiamo un NAS a casa (con lopoc lo diciamo da un po’..)

ma.. ci vogliono quasi 3 ore! e io sono ansioso di sapere se ‘sto disco è buono.

ecco dunque la ricetta della felicità di oggi pomeriggio:

ogni tanto, se vi va, date una controllatina a questo link 🙂

No commentsAV poll

effettivamente spesso uso Windows.

non me ne frega più molto di nessuna questione “filosofica” legata alle licenze.

tanto, qualsiasi distro uno scelga, che fai poi, non lo installa adobe flash player? E ALLORA!?

non installa tutti i codec possibili e immaginabili per vedere i dvd? E ALLORA!?

usa o non usa con grande soddisfazione qualsiasi driver proprietario, se questo fa funzionare meglio la scheda grafica, rende possibile l’utilizzo della propria esotica webcam, etc..? E ALLORA!?

altrimenti, che vuoi fare? la verità è che se uno volesse fare il “dritto”, dovrebbe leggere qui e usare una di queste distro strane e sconosciute:

http://www.gnu.org/distros/free-distros.it.html (tra cui la fantastica dyne:bolic made in Pescara :))

e magari se gli viene qualche dubbio “ma come!? e Debian ? Slackware? ” leggere qui:

http://www.gnu.org/distros/common-distros.it.html

..giusto per avere un’idea della “talebanezza” che viene richiesta agli adepti.

(come in genere ho sempre usato fieramente Debian, e pare che sia indubbiamente la “meno peggio” tra la lista)

bene, ma perché tutto questo discorso?

beh perché Windows è comunque un colabrodo, e ogni tanto mi domando se effettivamente sono “al sicuro” o se sono piuttosto del tutto ignaro del fatto che magari ci sono persone che pascolano sul mio pc da mesi senza che io ne sia consapevole (cosa che, tra l’altro, è successa realmente ad un amico che forse è anche più scrupoloso di me in materia).

e quando ti succede in certi ambiti, si innesca una serie di paranoie che ti fanno tremare i polsi.

insomma.. qualche antivirus usare?

come decidere se è un antivirus è buono o no?

come MISURARE tutto questo?

perché col cazzo che io mi affido a dichiarazioni shock di gente che ogni tanto frequento (es. “usa la versione a 64bit della distro XXX, anche se hai 1 GB di RAM, vedrai che andrà più VELOCE”)

ma se qualsiasi binario, compilato a 64bit, viene comunque più “ciccione” dell’equivalente a 32bit, perché dovrei farlo se comunque a prescindere consuma più memoria?

perché uno si deve affidare a queste cazzate fondate su sensazioni piuttosto che sulla SCIENZA (grazie N.)?

bene.

io in genere metto Panda.

l’interfaccia mi sembra leggera e semplice da usare.

direi che mi ha tanato diverse cose, e non mi sono mai ritrovato col pc impestato dal Male.

ma c’è un problema.

ho passato uno dei ferragosti più belli della mia vita. 24 ore a casa.

con la febbre.

coi telefoni spenti.

per dedicarmi a una cosa a cui volevo dedicarmi da tempo: metasploit.

erano anni che non provavo una tale entusiasmo e serenità nel non avere nessun’altra cosa a cui pensare, se non a quello che mi piaceva, in quel momento.

quelle volte quando ti dispiace, ma devi per forza andare a dormire perché non ti si tengono gli occhi aperti.

cmq, a un certo punto mi sono trovato qui:

http://www.offensive-security.com/metasploit-unleashed/Client_Side_Exploits

e ho creato il mio bel file PDF “finto”, che quando ci clicchi ti apre una bella reverse shell verso un ip che vuoi tu.

l’ho provato a scansionare con Panda: non ho trovato un cazzo.

allora ho pensato: vediamo che dice www.virustotal.com, vediamo insomma se è solo Panda a fare cilecca, o ci sono altri AV che ti stanano una cosa così nefasta come una reverse shell.

ecco il risultato:

e il nostro Panda??

ovviamente è nella lista dei “per noi è tutto apposto! vai!!”

Questa è Scienza.

Che palle però, mi tocca cambiare antivirus 🙂

No commentsArchitettura dell’informazione

ogni tanto mi metto a fantasticare sul fatto che se qualcosa dovesse costringermi a casa, per un lungo periodo, non sarei poi così disperato.

probabilmente ( a parte che non mi dispiace stare a casa ), mi imbarcherei in qualche mega missione catalogatrice ( fosse anche all’interno dei file sul mio pc, anzi i miei, purtroppo..)

sto finendo di rileggere questo libro: “Architettura dell’informazione” di Luca Rosati (Apogeo).

vorrei ricordare qui alcuni tratti..

“[Vorrei che] ogni applicazione, ogni prodotto digitale avesse un web browser, senza perdere in funzionalità o velocità . Vorrei cioè “ultimate connectivity”, la massima connettività , in qualsiasi cosa io faccia. Non voglio avere una cesura, anche solo percepita, tra i dati in mio posseso e quelli che ho archiviato sul Web. E poi debbo poter operare in maniera ininterrotta e continua, attraverso apparecchi che siano davvero “amichevoli” non invadenti. Niente deve distoglierci dal flusso creativo o lavorativo in cui stiamo operando: la nostra attenzione deve essere rivolta sull’azione da compiere, non sullo strumento. Questa è l’etica insita nella user experience e io l’ho imparata quando entravo e uscivo, a mio piacere, dal flusso della musica rock” (Pabini Gabriel-Petit)

Questo mi ha colpito. In generale mi sono davvero rotto i coglioni di porre eccessiva attenzione al “mezzo”, soprattutto per presunte questioni di sicurezza e privacy.

Sono tutti pensieri che assorbono energia, sforzi. E poi ti resta meno cervello per pensare al resto. Che poi, questo “resto” sarebbe “il nuovo”, quello ancora da scoprire, non quello che conosco già .

E’ anche per questo motivo che… dopo mesi (se non anni), sono tornato a Chrome.

Mi ha sempre dato fastidio l’idea di fare ricerche su Google MENTRE si è loggati sul browser col proprio account Gmail.

Vabe’, in fin dei conti si può sempre abilitare la navigazione in “incognito”, se mai possa veramente servire a qualcosa.

Peccato però, ero piuttosto contento di usare Firefox con un MIO SERVER per sincronizzare bookmarks e password.

Non ho capito bene, ma mi pare che con la nuova versione di FF non si possa fare più.

Ma a parte tutto, come mi ha fatto riflettere anche il buon ftp21, Chrome è l’unico su cui la sincronizzazione dei bookmarks funziona VERAMENTE (senza stupidi doppioni, cosa che con FF succede), e poi ha un lettore pdf INTEGRATO.

E poi , come invece dice il buon rage, Chrome è probabilmente il browser più “auditato” , quindi più sicuro.

La questione è: salvarci le password oppure no?

Ho fatto una specie di sondaggio tra tutti i miei amici hackers: quasi tutti non le salvano, Â e uno in particolare non usa nemmeno un gestore di password (va a memoria).

io al momento.. le sto salvando nel  browser ma non le sincronizzo tra i vari browser. e uso un gestore di password.

andiamo avanti.

PREFAZIONE:

Interessante è rendersi conto che , per mettere ordine, è necessario porre in discussione la nostra idea dell’ordine, concedersi il lusso dell’incoerenza , per arrivare a nuove forme di coerenza , più utili al nostro scopo. […]. Non fatevi prendere dal panico: è tutto molto più logico e intuitivo di come sembra a prima vista. L’abbiamo sempre saputo, solo che non sapevamo di saperlo. Luca Rosati ci racconta della categorizzazione, cioè di quel processo, basilare nell’ordinare cose o concetti, che ci consente di aggregare gli oggetti in gruppi sensati, per poi ritrovarli (o per consentire ad altri di farlo) con facilità , usando logiche intuitive”

La parte tra parentesi “(o per consentire ad altri di farlo)” l’ho sottolineata, perché rispecchia alcune mie intense elucubrazioni mentali quando sono a lavoro e metto mano, per esempio, alla documentazione interna.

Ma non solo: in realtà spesso organizzo file e cartelle sulla MIA postazione con la stessa logica (quella altruista): forse penso che la maniera più logica di ritrovare cose per un’altra persona sia anche quella più logica per me.  O magari ho paura di non ricordare più 🙂

POST SCRIPTUM: lo zoo di stoffa

Gaia ha sette anni e una certa propensione agli animali di peluche. [..] Le chiedo di spiegarmi come mai io veda sempre questi dodici, tredici animalie sempre rigorosamente  a gruppi,  ma mai tutti insieme, e lei mi fornisce questa spiegazione, disponendomeli davanti per mia educazione: alcuni di questi sono amici, quindi stanno sempre insieme.

Sono una foca, un asino e un elefante. La foca è anche l’animale alfa, il suo Hobbes personale, per così dire. I due cani stanno da soli, perché predano gli altri. Nell’ultima settimana li abbiamo dovuti sedare più volte mentre preparavano un barbecue per arrostire qualche altro peluce. Il coniglio è amico del gruppo foca-elefante-asino, ma viene dallo stesso posto della pecora (la fattoria? Gaia non dice); pertanto, si colloca in mezzo tra questi, ma solo quando i cani non cercano di mangiarlo, se no si nasconde nella sua tana.

La puzzola e il pinguino sono quasi sempre insieme perché sono dello stesso colore; poi il pinguino sta insegnando alla puzzola a nuotare. Le altre due foche piccole, ma veramente piccole, stanno sempre insieme perché sono della stessa taglia. Il secondo elefante e l’ornitorico hanno la stessa età e giocano insieme , ma in realtà sia l’ornitorinco che il pinguino hanno il becco, quindi il primo fa in realtà anche gruppo col secondo, ma, attenzione, non il secondo elefante. Lui non c’è se l’ornitorinco sta da solo”

No comments

sudo

come si fa a non abilitare quell’opzione?

a volte delle caratteristiche puramente estetiche ti fanno venire voglia di fare cose.  a me è sempre piaciuto molto vedere l’albero dei ports di FreeBSD:

tutta questa roba dentro “biology” ti fa venire voglia di installarla solo per vedere com’è 🙂

No commentsneighbors

R1#sh ip eigrp neighbors

IP-EIGRP neighbors for process 1

H Address Interface Hold Uptime SRTT RTO Q Seq

(sec) (ms) Cnt Num

0 10.1.13.2 Se0/0/1 14 00:00:05 40 1000 0 12

1 10.1.12.2 Se0/0/0 12 00:00:03 40 1000 0 14

nel dubbio, sto facendo qualcosa di tecnico per me. ciò che io chiamo fase di “sviluppo e ricerca”

il funzionamento dei cani

qualche giorno fa mi sono spinto un po’ oltre

un pizzico di coraggio in più

ho superato quella barriera… ma puoi l’abbaiare di un cane mi ha spinto a tornare indietro

però mi sono cmq emozionato

allora mi sono voluto informare, e ho chiesto a qualcuno, qualcuno che ne sapesse di cani, per esempio pierpi, come funzionassero i cani

e lui mi ha detto: se il cane abbaia, vuol dire che non ti morde sicuro

vuole dirti semplicemente “non avvicinarti”

e poi ho pensato.. in effetti io sentivo questo abbaiare.. ma che restava sempre lontano, non è che mi veniva incontro

quindi ho dedotto che presumibilmente questo cane era chiuso in quale recinto, e non potevo uscirne

cmq.

oggi … serata smanettona a livelli pregiatissimi

io, rage, ftp e lopoc

io avevo fatto la spesa ma evidentemente rage non voleva perdere molto tempo tra cucina etc.. così ha proposto di andare al macdonald

ma appena siamo entrati.. c’era una sterminata fila di adolescenti

e abbiamo ripiegato su pizza dal Ciocco

poi è arrivato anche valerio

sul monitor di rage ho visto cose turche. ero ovviamente anche piuttosto frustrato per non capire bene tutto..

è un mondo, quello degli exploit, affascinante.. penso che sia una cosa assolutamente ideale per chi vuole.. distrarsi dal “vivere”

a un certo punto i miei illustri ospiti si sono lamentati perché la banda faceva pena

allora ho disabilitato la wlan2 che dà connessione ai “vicini”…

fanculo alla vicina di sopra, fanculo alla vicina di sotto, e fanculo pure a tutti i loro amici che scroccano la rete wifi per giocare a burraco online (ehi ma come faccio a saperlo?)

che parole mi ricordo?

epilog <– bella

“allineare i pianeti”

poi siamo stati a designeria.. e.. mi sono aperto, bevendo solo mezzo neuromante

a un certo punto mi sono iniziato a chiedere..e mo chi riporta la macchina? io o lopoc?

nel mentre lo pensavo, lui è tornato con un SECONDO neuromante.. come cazzo fa..

allora gli ho chiesto se mi accompagnava in un posto

e lui c’è venuto

stavolta pare che il cane non ci fosse

poi.. ho iniziato a .. sentirmi un po’ inquieto

laddove a me è bastato restare lì, sotto alla torre, e fare una foto, lui ha scavalcato la recinzione

dio ha voluto che le porte per salire SOPRA fossero chiuse a chiave, sennò kullù sarebbe salito sopra. matematico

cmq era pieno di telecamere.

chissà se domani ci arrestano

domani sarò uno zombie. totale

No comments

chiodo fisso

questa mattina è venuto fuori che E. non riusciva ad entrare su uno dei nostri Mikrotik

o meglio, ci entrava, ma non sapeva qual’era la password (eh beh, può succedere anche questo).

è chiaro che uno, una volta dentro, ricambia la password e “buonanotte al secchio” (…)

ma… in generale… c’è un modo per trovare una password già salvata sul Dude? 🙂

se si esporta la configurazione:

/export file name=cazzo.rsc

gli utenti non vengono salvati, tantomeno le credenziali

ma ci tenevo a rispondere alla domanda di E.

da quel momento, quindi, risolvere questa cosa è diventato il chiodo fisso della mia giornata.

pare che esportando piuttosto il backup

/system backup save name=minchia.backup

si possa fare qualcosa.

avevo visto questo sito, e mi sembrava carino:

https://aacable.wordpress.com/tag/mikrotik-password-recovery/

ciononostante, non volevo compilare nulla di questa roba su uno dei nostri server in produzione (estrema paranoia… che chissà se mai un giorno mai mi ripagherà ).

mi ero promesso dunque di farlo a casa, in pausa pranzo, sul mio pc

ma a pranzo non ho pranzato a casa, quindi l’unico momento per farlo sarebbe stato la sera, nella sede del LUG.

è bello andare in un posto e avere qualcosa di specifico da fare .

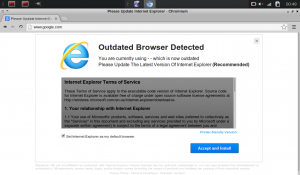

mi sono seduto. mi sono agganciato con l’eeepc alla rete wifi della sede (dove c’è un router non gestito da noi) e ho aperto google, per ritrovare l’howto di cui sopra.

mi sono trovato davanti questo:

onestamente è tutto molto ben fatto. gran parte dell’umanità cliccherebbe senza indugiare.

se lo si fa, si scarica un bel file setup.exe, proprio come questo: setup.exe (magari non farlo…)

la prima cosa che stuzzica la curiosità dello smanettone, è quantomeno usarci sopra strings:

sugo@crunchspo:~$ strings downloads/setup.exe |less ..

..

SQLGetInstalledDrivers odbccp32.dll VerQueryValueA GetFileVersionInfoA GetFileVersionInfoSizeA version.dll %s\odbccp32.bad %s\%s The program %s, or one of its DLLs attempted to call the function %s which is not supported in the loaded ODBC installer DLL (%s). Press OK to proceed. The ODBC installer DLL (ODBCCP32.DLL) is not installed on this system. ODBC Installer Error ..

..

SELECT

FROM demo_table ORDER BY

ODBC;DRIVER={%s};DSN='';DBQ=%s

No Excel ODBC driver found

ReadExcel.xls

..

..

w w w. m eit u.c o m    <-- sito giapponese che vende cellulari

tra l’altro, lorenzo mi ha fatto conoscere questo sito dove puoi uploadare merda e vedere come si sarebbero comportarti i più diffusi antivirus:

https://www.virustotal.com/  (qui ci puoi andare 🙂 )

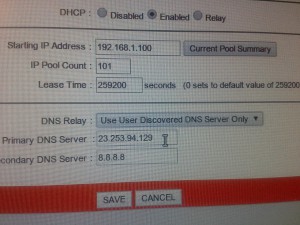

molto carino, ma come ho fatto ad essere reindirizzatosul finto sito Google? sicuramente tramite DNS.

ma che DNS sto usando ora, qui?

sugo@crunchspo:~$ cat /etc/resolv.conf # Generated by NetworkManager nameserver 23.253.94.129

e che è 23.253.94.129 ??

NetRange:Â Â Â Â Â Â 23.253.0.0 - 23.253.255.255 CIDR:Â Â Â Â Â Â Â Â Â Â 23.253.0.0/16 OriginAS:Â Â Â Â Â Â AS19994 NetName:Â Â Â Â Â Â Â RACKS-8-NET-15 NetHandle:Â Â Â Â Â NET-23-253-0-0-1 Parent:Â Â Â Â Â Â Â Â NET-23-0-0-0-0 NetType:Â Â Â Â Â Â Â Direct Allocation RegDate:Â Â Â Â Â Â Â 2013-11-08 Updated:Â Â Â Â Â Â Â 2013-11-08 Ref:Â Â Â Â Â Â Â Â Â Â Â http://whois.arin.net/rest/net/NET-23-253-0-0-1

OrgName:Â Â Â Â Â Â Â Rackspace Hosting

ho capito subito che qualcuno, finalmente, era entrato su quel cazzo di router non-nostro (admin/admin) e aveva fatto il lavoro.

oltretutto avevano anche cambiato la password al router, per cui non potevo nemmeno rientrarci.

ma, come mi ha suggerito valerio 🙂 , si poteva tranquillamente sfruttare la stessa falla che avevano usato gli amici connessi dallo spazio profondo 🙂

quale falla? semplicemente:

http://192.168.1.1/rom-0

e ti scarichi il tutto, compresa la password, che però va un attimo conquistata.

ho seguito questo sito, scoprendo di essere veramente lamer nell’utilizzo di git  😀

https://www.3noled.in.th/decrypt-rom-0-file

e così, finalmente:

root@crunchspo:~# ./decompress /home/sugo/downloads/rom-0

root@crunchspo:~# strings /home/sugo/downloads/rom-0.decomp 263297Â <-- password in chiaro public public public 2`Node1 Node2 Node3 Node4 Node5 Node6 Node7 dhcppc +Â Â Â Â Â Â * RT2561_1 default vlan15 P/tr069 trendchip TC3162 DSL-Gateway Trendchip Product 0017A5

..così “ho acceduto” al router, ho avuto conferma che:

e ho poi ricambiato la password (e impedito l’accesso dall’esterno 🙂

e dopo?

dopo mi sono potuto dedicare al problema di questa mattina, la password di Emi 🙂

ho usato il tool preso da questo sito:

http://manio.skyboo.net/mikrotik/

e..

root@crunchspo:/usr/local/src/mtpass-0.9# ./mtpass /home/sugo/downloads/sugo.backup mtpass v0.9 - MikroTik RouterOS password recovery tool, (c) 2008-2012 by manio http://manio.skyboo.net/mikrotik/ Reading file /home/sugo/downloads/sugo.backup, 32703 bytes long Rec# | Username | Password | Disable flag | User comment -------------------------------------------------------------------------------------------- 1 | admin | <BLANK PASSWORD> | | 2 | admin | Passw-Tadaaaa | | 3 | default | <BLANK PASSWORD> | | 4 | default | <BLANK PASSWORD> |

è stata una serata produttiva 😉

No comments

lezione n.11

che palle

forse 2 GB di RAM non sono davvero più sufficienti a fare un cazzo.

nemmeno a postare qualcosa sul proprio blog.

guardo in basso a destra “CPU usare monitor” e non posso non chiedermi: “ma che cazzo stai facendo, zuup?”

oggi è stata la lezione n.11 del corso linux.

abbiamo parlato di mysql.

tutto tramite riga di comando.

non abbiamo usato phpmyadmin manco per sbaglio.

sono arrivato con 15 min di ritardo

c’erano petrox e dario junior

io sono salito insieme a RI

quando siamo entrati, si sentiva uno strano cinguettio.

era petrox,che sta su un sito dove c’erano tanti modelli diversi di uccelli, e si poteva sentire il verso di ciascuno

http://www.bird-songs.com/indexit.htm

dice che voleva riuscire a capire qual era l’uccello che sentiva ogni mattina da casa sua.

mi è sembrata una cosa molto bella

sempre a petrox ho lasciato il libro “mysql guida completa”.

la prossima lezione, l’ultima.. invece darò il libro su postfix a Max.

lezione n.11

forse ho avuto un bel pensiero l’altro giorno

mi sono detto che .. ho passato davvero tanto tempo..

a cercare risposte, cercare verità , a “quadrare il cerchio” di tante cose.

e ho avuto per molto tempo la pretesa di riuscire ad ottenere tutto questo.. con dei semplici agionamenti. contorti, ossessivi, ripetitivi agionamenti.

ora, non so descrivere esattamente “l’altra strada”, ma.. ops:

si è verificata una violazione del vincolo d’integrità referenziale

No commentsjam

oggi è il compleanno di rob

ha avuto un’idea bellissima…

cioè di partecipare alla jam session che si fa ogni mercoledì al “loft”

tu vai su facebook, ti prenoti i brani che vuoi suonare, e poi suoni

ogni volta c’è un “tema”

a ‘sto giro c’era “i numeri nella musica” per cui si dovevano suonare solo brani in cui c’erano numeri nel titolo

io e rob abbiamo suonato “two princes” degli spin doctors (..) e “four women” di Nina Simone (che non conoscevo)

poi rob ha suonato con altre persone “five years” di david bowie

ho portato Tracy con me 🙂

non l’ho mai persa di vista un solo attimo.

il batterista era davvero un mostro. bravo e cantava pure

cosa ricordo ? ricordo che IO mi sono preoccupato di salutare il batterista appena salito sul palco.

magari, fosse per lui, non ci avrebbe nemmeno guardato in faccia? bu

stessa cosa per la cantante che ha cantato Nina Simome.. o il tastierista

ecco, del tastierista mi ricordo la mano sudatissima quando gliel’ho stretta

ho fatto varie riflessioni

una è.. che è un peccato che io abbia progressivamente tralasciato sempre più la musica per stare appresso all’informatica

l’informatica è un feticcio, una mania, qualcosa che mi intriga molto e .. che mi fa rilassare anche.

mi dico sempre che faccio un lavoro che mi piace ma… forse mi riferisco ad una visione un po’ idealizzata.. perché di fatto spesso mi stresso e basta.

e faccio cose noiose e ripetitive.

tuttavia ci investo molto tempo e molte energie, come se inseguissi chissà cosa.

ma secondo me è tutta una cazzata. non raggiungerò nulla di “significativo”.

mi farebbe bene tornare a suonare di più, perché è un qualcosa che ti porta a stare con le persone, o a fare qualcosa per le persone.

cmq, dopo la jam.. sono tornato a casa in sincronia con lopoc

“tempismo perfetto!”

così mi ha aiutato a salire la chitarra e il basso (che Mauro aveva prestato a Roberto)

ho visto che mentre parcheggiava stava finendo di fumarsi una sigaretta

poteva fumarsela tranquillamente su a casa, ma è possibile che lui abbia calcolato che a me da fastidio il fumo, e quindi ha deciso, quando può, di non fumare a casa.

del resto io sto evitando di ruttare per lui :pPp

dopo essere rientrati a casa, in cucina abbiamo parlato un po’

mi ha raccontato una cosa che non sapevo!

parlavamo del MOCA, del MOCA2004 (io non me lo ricordo quasi per niente nel 2004)

nel 2008 invece.. grande storia

c’erano i ragazzi di “snortattack” che avevamo messo in piedi il classico “Capture the flag” informatico, ovvero “prova a bucare questo sistema!”

il fantomatico server era situato nella loro tenda.

la notte del venerdì.. accadde che i ragazzi di snortattack si erano ubriacati all’inverosimile. come tutti del resto

giacevano nella tenda, semi-morti

lopoc e un altro così decisero di “darsi da fare”

muniti di torcia-tipo-minatore, sono entrati nella tenda. mentre quelli dormivano e si rigiravano lamentandosi.. ma troppo fuori per realizzare qualsiasi cosa.

non c’era verso di reboottare il server in single user mode.

allora, che si fa? si fa girare una LIVE sulla macchina. ok, ma il trasferimento di file interessanti ci metteva troppo via wifi (o forse, diciamoci la verità ,il wifi non stava funzionando per niente)

allora ecco che parte un lunghissimo cavo di rete fin dentro la tenda di Snort.

si copia il bottino

e poi si va a dormire.

la mattina dopo i ragazzi di Snortattack si sono svegliati e sembra che non abbiamo battuto ciglio vedendo un cavo di rete che entrava nella loro tenda

lopoc ha postato poi sul loro sito la “prova” che erano riusciti a prelevare i files.. loro non l’hanno presa molto sportivamente :))

bellissimo.

No comments